9 najlepszych bezpiecznych menedżerów haseł w 2024

Menedżer haseł ma być łatwym rozwiązaniem problemu związanego z zapamiętywaniem wszystkich haseł do usług internetowych – tych, których wykorzystujesz dla zabawy, tych, których potrzebujesz do pracy, i tych, których potrzebujesz do kluczowych usług, takich jak finanse i opieka zdrowotna.

No i wiecie co? Przez skomplikowane interfejsy wiele menedżerów haseł spowoduje tylko jeszcze więcej problemów, a nawet wystawi na ryzyko Twoje dane, prywatność i pieniądze.

Właśnie dlatego przeanalizowałem i przetestowałem 25 wiodących aplikacji do zarządzania hasłami, aby stworzyć listę top 9 najlepszych menedżerów haseł.

Wybrałem je po dokładnych analizach w oparciu o to, co naprawdę ważne: bezpieczeństwo, przejrzystość, łatwość użycia, kompatybilność usług i ogólną wydajność. Gotowi? Ruszajmy!

Masz mało czasu? Oto nasz krótki przewodnik.

- Dashlane: Bezpieczne udostępnianie plików, kompleksowe oceny bezpieczeństwa online i spersonalizowane alerty bezpieczeństwa pomagają mieć świadomość pojawiających się zagrożeń.

- Keeper: Chroni hasła dzięki hermetycznemu szyfrowaniu i pozwala na wiele form uwierzytelniania dwuskładnikowego, aby powstrzymać hakerów.

- RoboForm: Automatyczne przechwytywanie i przechowywanie haseł bezpośrednio w uporządkowanych folderach, co ułatwia znalezienie tego, czego szukasz.

- LastPass: Solidne szyfrowanie i przyjazna dla użytkownika konstrukcja, która obejmuje generator haseł i nazw użytkowników, a także bezpieczne przechowywanie danych karty kredytowej i danych ubezpieczenia.

I jeszcze 5 świetnych menedżerów haseł! | Metodologia: Czego należy oczekiwać od menedżera haseł? | FAQ

Najlepsze bezpieczne menedżery haseł w 2024

Tych 9 doskonałych menedżerów haseł jest wyposażonych w potężne, przyjazne dla użytkownika funkcje, które zapewnią, że Twoje najbardziej wrażliwe dane pozostają zawsze chronione.

1. Dashlane

- Obsługiwane platformy: Windows, macOS, Android, iOS i Linux.

- Obsługiwane przeglądarki: Chrome, Safari, Firefox, Internet Explorer i Edge.

- Szyfrowanie: 256-bitowy klucz AES z CBC-HMAC i wybór między Argon2d a PBKDF2-SHA2.

Dashlane ma atrakcyjny, przyjazny dla użytkownika interfejs, który ułatwia generowanie silnych haseł i ich bezpieczne przechowywanie. Po zapisaniu hasła Dashlane automatycznie wypełnia je za każdym razem, gdy jest to potrzebne, dzięki czemu możesz zaoszczędzić czas.

Oprócz haseł możesz używać Dashlane do przechowywania innych danych osobowych i szczegółów płatności, dzięki czemu nie musisz za każdym razem wypełniać irytujących formularzy online. Umożliwia także zapisywanie notatek, dokumentów, załączników i innych ważnych informacji dzięki funkcji Bezpieczne notatki.

Ten menedżer haseł pozwala udostępniać dane logowania do konta współpracownikom, rodzinie i znajomym. Nie musisz nawet podawać swoich haseł, aby zapewnić dostęp.

Dashlane zapewnia dostęp do wszechstronnego pulpitu tożsamości, który ocenia stan bezpieczeństwa w Internecie i wskazuje, gdzie wymagana jest poprawa, aby z czasem stać się bezpieczniejszym.

Ponadto regularnie monitoruje dark net i wysyła spersonalizowane alerty, jeśli wykryje, że dane wyciekły lub zostały skradzione.

Dzięki funkcji kontaktu awaryjnego Dashlane możesz przyznać dostęp do konta osobie, którą znasz i której ufasz. Zapewni to Twoim bliskim dostęp do Twoich ważnych kont w sytuacjach awaryjnych.

Ten menedżer haseł oferuje bezpłatną wersję, która jest ograniczona do jednego urządzenia i pozwala zapisać do 50 haseł. Aktualizacja do wersji premium daje nieograniczone miejsce na dane i urządzenia oraz dostęp do funkcji Dark Web Monitoring.

Dashlane ma również plan Premium Plus, który zapewnia monitorowanie kredytów i ubezpieczenie od kradzieży tożsamości. Możesz przetestować plany premium dzięki 30-dniowej gwarancji zwrotu pieniędzy udzielanej przez Dashlane.

2. Keeper

- Obsługiwane platformy: Windows, macOS, Android, iOS i Linux.

- Obsługiwane przeglądarki: Chrome, Firefox, Safari, Internet Explorer, Microsoft Edge i Opera.

- Szyfrowanie: 256-bitowy klucz AES z PBKDF2-SHA2.

Keeper to skuteczny menedżer haseł, którego oferta jest skierowana do firm, ale może również działać jako osobisty menedżer haseł. Oprogramowanie przeszło wiele niezależnych audytów, które potwierdziły, że Keeper jest bezpieczny i godny zaufania.

Korzysta z zastrzeżonej architektury bezpieczeństwa opartej na zasadzie zero-knowledge, aby nikt – w tym Keeper – nie miał dostępu do prywatnych informacji przechowywanych za pomocą menedżera haseł.

Keeper zawsze szyfruje dane w urządzeniu przed wysłaniem ich do przechowalni Cloud Security w Keeper. Jedynym sposobem na odszyfrowanie i dostęp do danych przechowywanych w aplikacji Keeper jest hasło główne, do którego tylko Ty masz dostęp.

Jeśli potrzebujesz dodatkowej warstwy bezpieczeństwa, możesz skorzystać z uwierzytelniania wieloskładnikowego oferowanego przez Keepera.

Keeper oferuje tradycyjne uwierzytelnianie dwuskładnikowe, a także logowanie biometryczne i Keeper DNA, które pozwalają potwierdzić tożsamość za pomocą Apple Watch lub urządzenia Android Wear. Możesz nawet użyć odcisku palca, aby uzyskać dostęp do przechowalni Keeper korzystając z Touch ID na iPhonie lub iPadzie.

Keeper oferuje ograniczony bezpłatny plan, który umożliwia korzystanie z menedżera haseł na jednym urządzeniu mobilnym z ograniczeniem przechowywanych danych wynoszącym 100 MB.

Możesz wypróbować Keeper Premium do użytku osobistego z 30-dniowym bezpłatnym okresem próbnym. Okres próbny dla planów biznesowych trwa 14 dni. Jeśli nie zapłacisz za subskrypcję po zakończeniu okresu próbnego, automatycznie powrócisz do ograniczonego bezpłatnego abonamentu.

3. RoboForm

- Obsługiwane platformy: Windows, macOS, iOS, Android, Linux i Chrome OS.

- Obsługiwane przeglądarki: Chrome, Safari, Firefox, Microsoft Edge i Internet Explorer.

- Szyfrowanie: AES-GCM 256-bit z PBKDF2-HMAC-SHA256.

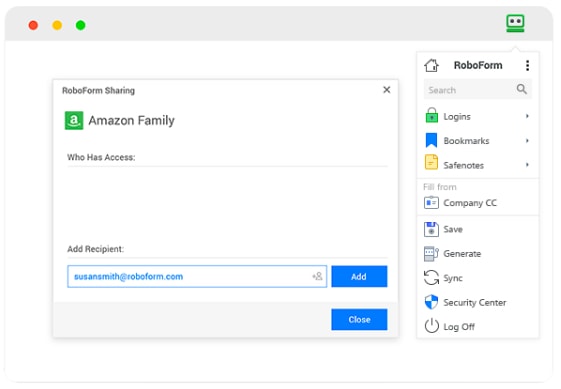

RoboForm ułatwia logowanie za pomocą jednego kliknięcia, bez względu na przeglądaną stronę.

Platforma automatycznie przechwytuje i przechowuje hasła podczas przeglądania sieci, umożliwiając bezpieczny dostęp do nich na wszystkich urządzeniach. Przechowuje hasła w uporządkowanych folderach kategorii, dzięki czemu można je łatwo znaleźć.

RoboForm oferuje również generator haseł, który pomaga na bieżąco tworzyć silne hasła, podczas gdy jego centrum bezpieczeństwa ocenia Twoje istniejące hasła.

Ich 256-bitowe szyfrowanie AES z PBKDF2 SHA256 chroni przed atakami słownikowymi, siłowymi i innymi. A ich dwuskładnikowe uwierzytelnianie obsługuje aplikacje uwierzytelniające oparte na TOTP, takie jak Google Authenticator, Authy i Microsoft Authenticator.

RoboForm oferuje plan bezpłatny i dwa abonamenty premium do użytku osobistego oraz abonament premium z 14-dniowym bezpłatnym okresem próbnym do użytku biznesowego.

4. LastPass

- Obsługiwane platformy: Windows, macOS, Android, iOS i Linux.

- Obsługiwane przeglądarki: Chrome, Firefox, Safari, Internet Explorer, Microsoft Edge i Opera.

- Szyfrowanie: AES 256-bit z PBKDF2 SHA-256.

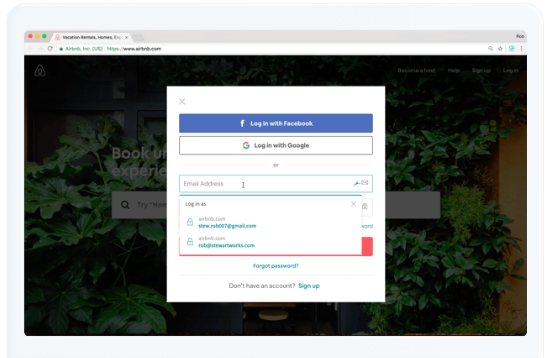

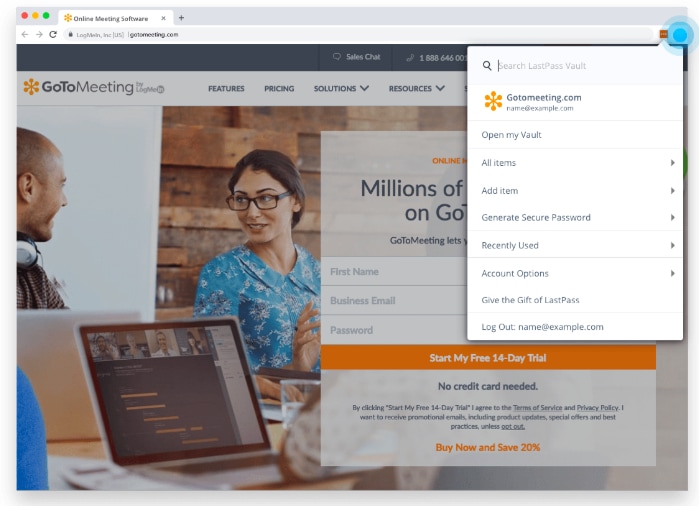

LastPass obiecuje uproszczenie procedur i właśnie to robi. Dobrze zaprojektowane oprogramowanie działa w tle Twojego urządzenia lub przeglądarki, aby bezproblemowo zabezpieczyć, zapisać i automatycznie wypełnić dane logowania.

LastPass ma wbudowany generator nazw użytkowników i haseł, który pomaga szybko tworzyć superbezpieczne dane logowania dla wszystkich kont. Otrzymasz wszystkie korzyści bezpieczeństwa z haseł nie do złamania bez konieczności ich pamiętania.

Twoja prywatność jest gwarantowana, ponieważ nawet LastPass nie może uzyskać dostępu do Twojego hasła głównego ani kluczy szyfrowania. Wszystkie Twoje dane są szyfrowane i odszyfrowywane na poziomie urządzenia.

Funkcja auto uzupełniania nie tylko wypełni dane Twojego konta na kontach dodanych do skarbca, ale także wypełni dane takie jak informacje o płatnościach podczas zakupów online.

Usługa może również przechowywać inne poufne informacje, takie jak karty ubezpieczeniowe i członkostwa, w pliku danych cyfrowych.

LastPass oferuje doskonałą bezpłatną wersję, która pozwala zsynchronizować informacje na nieograniczonej liczbie urządzeń. Po zarejestrowaniu się w bezpłatnym abonamencie otrzymujesz również 30-dniowy bezpłatny okres próbny planu LastPass Premium.

Plan premium obejmuje dodatkowe funkcje, takie jak bezpieczne udostępnianie, dostęp awaryjny i priorytetowe wsparcie techniczne. Dostępne są również specjalne plany rodzinne.

5. RememBear

- Obsługiwane platformy: Windows, macOS, Linux, iOS i Android.

- Obsługiwane przeglądarki: Chrome, Firefox i Safari.

- Szyfrowanie: AES-GCM 256-bit z PBKDF2-HMAC-SHA256.

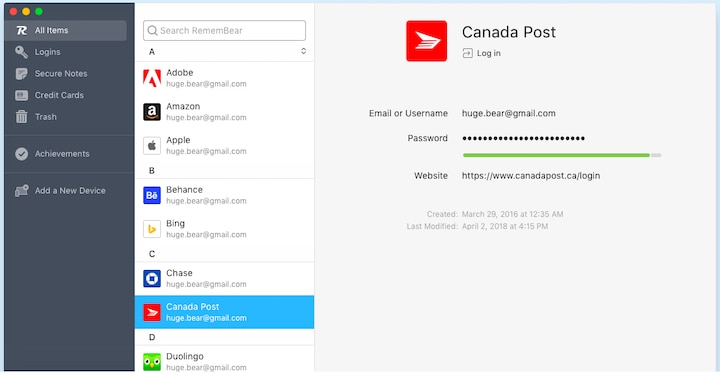

RememBear to nie tylko urocza nazwa, ale także najlepsze funkcje bezpieczeństwa, które ochronią Twoje hasła, bez narażania wygody.

Aby upewnić się, że jesteś jedynym, który może uzyskać dostęp do hasła głównego, RememBear używa Secure Remote Password ( Bezpiecznego hasła zdalnego) za pośrednictwem wymiany kluczy Diffie-Hellman, które weryfikuje hasło bez faktycznego udostępniania go przez połączenie internetowe.

RememBear chroni dane przechowywane na swoich serwerach za pomocą usług zarządzania kluczami Amazon. Dodaje również dodatkową warstwę protokołu TLS (bezpiecznej warstwy transportu) aby zminimalizować jej zależność od HTTPS.

Ten menedżer haseł wykazał swoją przejrzystość dzięki niezależnemu audytowi przeprowadzonemu przez eksperta ds. bezpieczeństwa cybernetycznego Cure53, który potwierdził, że nie ma żadnych krytycznych problemów z projektem bezpieczeństwa RememBear.

RememBear oferuje bezpłatną wersję, z której można korzystać na jednym urządzeniu, oraz wersję premium, która będzie działać na wszystkich urządzeniach.

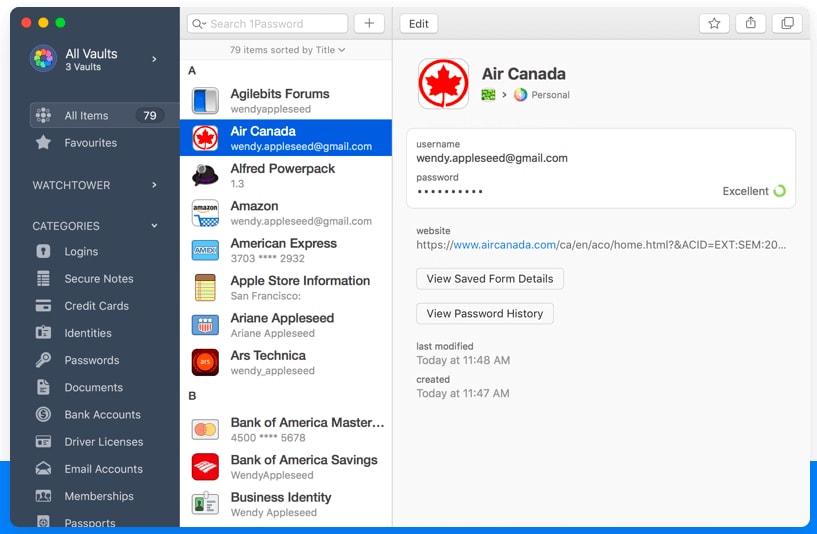

6. 1Password

- Obsługiwane platformy: Windows, macOS, iOS, Android, Linux i Chrome OS. Oferuje również narzędzie wiersza polecenia.

- Obsługiwane przeglądarki: Chrome, Firefox, Brave, Opera i Safari.

- Szyfrowanie: AES-GCM 256-bit z PBKDF2-HMAC-SHA256.

Ten menedżer haseł jest doskonałym wyborem, jeśli Twoim największym zmartwieniem jest bezpieczeństwo. 1Password chroni poufne dane logowania za pomocą szyfrowania end-to-end.

Na podstawie prywatnego hasła głównego generuje tajny klucz do szyfrowania i uwierzytelniania danych. Oznacza to, że Twoje informacje nie zostaną naruszone, nawet jeśli ktoś uzyska dostęp do Twojego laptopa lub telefonu.

Aby chronić dane przed hakerami, 1Password używa również Bezpiecznego hasła zdalnego do uwierzytelniania danych logowania na urządzeniu, dzięki czemu nigdy nie musisz wysyłać swojego hasła głównego przez Internet.

Dzięki funkcji Watchtower natychmiast otrzymasz powiadomienie, jeśli 1Password wykryje naruszenie hasła lub inne zagrożenie bezpieczeństwa.

Przed automatycznym wypełnianiem konta informacjami, w celu ochrony przed złośliwym oprogramowaniem i próbami phishingu, oprogramowanie sprawdza, czy odwiedzane witryny i przeglądarka są weryfikowane.

1Password ma przejrzystą politykę prywatności, która gwarantuje, że Twoje dane osobowe (PII) nie będą udostępniane osobom trzecim w żadnych okolicznościach.

Innym przykładem zaangażowania 1Password w przejrzystość jest dokładna biała księga. Firma zapewnia każdemu bezpłatny dostęp do szczegółowych informacji o projekcie bezpieczeństwa, dzięki czemu masz pewność, że nie ukrywa żadnych tajemnic.

Nie ma bezpłatnej wersji 1Password, ale można skorzystać z 30-dniowej bezpłatnej wersji próbnej, aby dowiedzieć się, czy ta usługa spełni oczekiwania. Możesz wybierać spośród wielu planów do użytku osobistego i biznesowego.

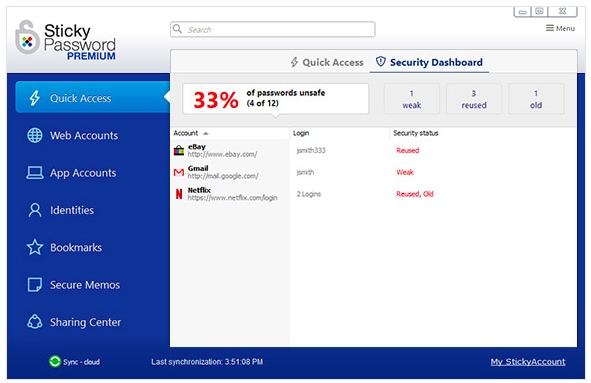

7. Sticky Password

- Obsługiwane platformy: Windows, macOS, Linux, iOS i Android.

- Obsługiwane przeglądarki: Chrome, Firefox, Internet Explorer, Opera, Chromium, Seamonkey, Yandex, Comodo Dragon i Pale Moon.

- Szyfrowanie: AES-GCM 256-bit z PBKDF2-HMAC-SHA256.

Sticky Password to kolejny solidny wybór, który oferuje ulepszone uwierzytelnianie dwuskładnikowe i obsługuje uwierzytelnianie biometryczne za pomocą odcisku palca na kompatybilnych urządzeniach.

Twoje hasła będą wygodnie wypełniane automatycznie, podczas gdy hasło główne może zostać zapisane tylko przez Ciebie i nigdy nie jest widoczne na ich serwerach lub urządzeniach.

Bezpiecznie zaszyfrowany skarbiec bezpiecznie przechowa wszystkie informacje o kartach kredytowych i synchronizuje się ze wszystkimi urządzeniami w celu łatwego kończenia transakcji jednym kliknięciem.

Sticky Password oferuje plan bezpłatny i premium, a bezpłatny plan oferuje 30-dniowy okres próbny planu premium. Firma przekazuje nawet środki na ratowanie manatów z każdej sprzedanej licencji!

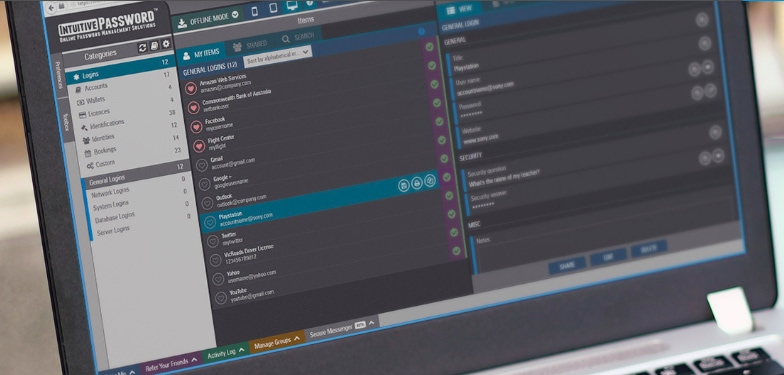

8. Intuitive Password

- Obsługiwane platformy: Windows, macOS, Linux, iOS i Android.

- Obsługiwane przeglądarki: Microsoft Edge, Firefox, Safari, Chrome i Opera.

- Szyfrowanie: AES 256-bit z PBKDF2.

Intuitive Password poważnie podchodzi do bezpieczeństwa. Przechowuje wszystkie dane sieciowe za warstwami zapór ogniowych, a dostęp do jego baz danych jest ściśle kontrolowany przez certyfikaty aplikacji. Oferuje również solidny program antywirusowy, który jest regularnie aktualizowany.

Intuitive Password chroni sieć przed atakami DDoS i korzysta z usługi skanowania w poszukiwaniu złośliwego oprogramowania w czasie rzeczywistym, aby zapewnić bezpieczeństwo serwerom przez cały czas.

Intuitive Password nigdy nie przechowuje haseł w postaci zwykłego tekstu. Używa PBKDF2 z unikalnymi losowymi danymi (Salt) dla każdego poświadczenia, aby maskować hasła przed hakerami. Oferuje również uwierzytelnianie dwuskładnikowe przy użyciu algorytmu TOTP dla hasła jednorazowego opartego na czasie oraz algorytmu dla SMS dla hasła jednorazowego opartego na przesyłaniu wiadomości.

Intuitive Password oferuje opcję bezpłatną i premium i jest kompatybilne z systemami Windows, Android, macOS i iOS.

Zapisz swoje hasła w Intuitive Password!

9. LogMeOnce

- Obsługiwane platformy: Android i iOS. Obsługiwana jest również bezpieczna pamięć USB.

- Obsługiwane przeglądarki: Firefox, Internet Explorer, Safari i Chrome.

- Szyfrowanie: AES 256-bit z SHA-512.

LogMeOnce to niezawodny menedżer haseł, który oferuje różnorodne opcje logowania z automatycznym uwierzytelnianiem dwuskładnikowym.

Możesz zalogować się do menedżera haseł, korzystając z unikalnego rozpoznawania zdjęć Selfie 2FA, biometrycznego rozpoznawania odcisków palców, kodu PIN lub tradycyjnego hasła głównego.

Oferuje również szereg środków zapobiegających kradzieży, aby zapewnić poufność danych logowania na wypadek zgubienia lub kradzieży urządzenia.

Możesz zdalnie się wylogować, zablokować urządzenie, usunąć wszystkie dane lub użyć lokalizatora GPS, aby znaleźć swoje urządzenie. Możesz nawet użyć LogMeOnce, aby wyświetlić dostosowaną wiadomość na swoim urządzeniu, aby pomóc osobie, która je znalazła, żeby mogła je zwrócić.

LogMeOnce oferuje opcje zarówno bezpłatne, jak i premium dla klientów indywidualnych i firm wraz z przyjaznymi dla użytkownika rozszerzeniami przeglądarek i aplikacji natywnych.

Zapisz swoje hasła w LogMeOnce!

FAQ

Czy naprawdę potrzebuję menedżera haseł?

Jasne, że nie. Przydaje się dopiero wtedy, gdy zdasz sobie sprawę, że po raz piąty zapomniałeś hasła do służbowego adresu e-mail, a jego zmiana da Ci kolejne hasło, które i tak w końcu zapomnisz. Hasła łatwo zapomnieć, zwłaszcza gdy musimy mieć inne dla każdego urządzenia, adresu e-mail, konta bankowego online, serwisu społecznościowego itp. Tę listę można wydłużyć.

Zapisanie haseł otworzy tylko możliwość wpadnięcia kluczowych informacji o koncie w niepowołane ręce. Dzięki bezpiecznemu menedżerowi haseł można pozbyć się stresu i bezpiecznie uzyskać dostęp do dowolnego konta z dowolnego urządzenia.

Czy menedżer haseł jest bezpieczny?

Przetestowałem każdego menedżera haseł objętego naszą listą i stwierdziłem, że wszystkie są całkowicie bezpieczne do pobrania i używania, ale nie można tego powiedzieć o każdym menedżerze haseł. Przy niewłaściwym menedżerze haseł zawsze istnieje ryzyko naruszenia haseł i ujawnienia prywatnych danych.

Konsekwencje włamania się przez hakerów do Twojej aplikacji do zarządzania hasłami mogą być bardzo poważne. Po uzyskaniu dostępu do wszystkich danych uwierzytelniających złośliwe strony będą miały łatwy dostęp do Twoich prywatnych kont, a nawet mogą dokonać kradzieży tożsamości.

To jednak nie jest problem menedżerów haseł, które polecam. Ich solidne zabezpieczenia i przyjazne dla użytkownika konstrukcje ułatwiają ochronę prywatnych kont internetowych przed niebezpiecznymi zagrożeniami cybernetycznymi.

Czego należy oczekiwać od menedżera haseł

Moja metodologia obejmuje testowanie 3 kluczowych zakresów, aby upewnić się, że aplikacja do zarządzania hasłami nie spowoduje nowych problemów.

1. Bezpieczeństwo i przejrzystość

To najważniejsza część – w końcu podajesz jedne z najbardziej wrażliwych prywatnych informacji. Z tego powodu menedżery haseł, które polecam, są zarządzane przez renomowane firmy z potwierdzonymi osiągnięciami w dziedzinie bezpieczeństwa cybernetycznego.

Najbezpieczniejszymi menedżerami haseł są te zapewniające transparentność. Twój menedżer haseł powinien podać jasne, proste informacje o tym, jak to działa i jakie informacje gromadzi.

Większość wysokiej jakości menedżerów haseł korzysta z 256-bitowego szyfrowania AES, co jest takim samym poziomem szyfrowania, jak w większości banków i organizacji rządowych.

Warto również poszukać menedżera haseł, który oferuje uwierzytelnianie dwuskładnikowe. Właśnie dzięki temu Twoje hasła nie są zagrożone, nawet jeśli ktoś uzyska dostęp do Twojego hasła głównego.

2. Łatwość użytkowania

Świetne menedżery haseł są tak dobrze zaprojektowane, że nawet ich nie zauważysz. Menedżer haseł powinien bezproblemowo współpracować z przeglądarką i urządzeniami, aby automatycznie uzupełniać nazwy użytkowników i hasła, gdy tylko będą potrzebne.

Większość menedżerów haseł pomaga również na bieżąco generować silne nowe hasła. Oszczędza to czas i wysiłek umysłowy, a także zapewnia, że hasła są prawie niemożliwe do zhakowania.

3. Kompatybilność

To czego potrzebujesz, to menedżer haseł, który oferuje rozszerzenie przynajmniej dla Twojej ulubionej przeglądarki. Idealnie byłoby znaleźć menedżera haseł, który jest kompatybilny ze wszystkimi twoimi urządzeniami – aby zapewnić bezpieczeństwo podczas korzystania z nich do zakupów, bankowości internetowej itp.

Powrót do listy Top 9 menedżerów haseł

Podsumowanie

Korzystanie z jednego z tych dziesięciu świetnych menedżerów haseł to prosty sposób na poprawę bezpieczeństwa online. Menedżerowie haseł ułatwiają przestrzeganie dobrych praktyk dotyczących haseł i unikanie niebezpiecznych konsekwencji naruszenia bezpieczeństwa.

Jeśli nadal nie masz pewności, który menedżer haseł będzie dla Ciebie najlepszy, polecam Dashlane ze względu na łatwy w obsłudze interfejs, wydajne funkcje i szczelne bezpieczeństwo.

Ale Twoje bezpieczeństwo online nie powinno kończyć się na menedżerze haseł. Wysokiej jakości VPN zabezpieczy aktywność online i ochroni Twoją prywatność przed szpiegującymi oczami.

Teraz gdy hasła są bezpieczne, nadszedł czas, aby chronić resztę danych. Sprawdź naszego najwyżej ocenionego dostawcę VPN ExpressVPN pod kątem szczelności i niesamowitych prędkości. Możesz także zajrzeć na naszą stronę z kuponami VPN (aktualizowaną co tydzień!), aby znaleźć doskonałe oferty na wspaniałe usługi VPN.

Uwaga od redakcji: Przejrzystość jest jedną z podstawowych wartości vpnMentor. W związku z tym informujemy, że należymy do tej samej grupy właścicielskiej co ExpressVPN. Nie ma to jednak żadnego wpływu na proces oceny, który stosujemy.

Twoje dane są widoczne dla witryn, które odwiedzasz!

Twój adres IP:

Twoja lokalizacja:

Twój dostawca Internetu:

Powyższe informacje mogą służyć do śledzenia Cię, kierowania reklam i monitorowania Twojej aktywności online.

Sieci VPN mogą pomóc w ukryciu tych informacji przed witrynami internetowymi, zapewniając ochronę przez cały czas. Polecamy ExpressVPN — VPN nr 1 wybrany spośród ponad 350 testowanych przez nas dostawców. Prowadzi szyfrowanie na poziomie wojskowym i ma funkcje prywatności, które zapewniają cyfrowe bezpieczeństwo, a ponadto — obecnie oferuje 49% zniżki.

Zostaw komentarz

Dziękujemy za komentarz, %%name%%!

Sprawdzamy wszystkie komentarze w ciągu 48 godzin, aby upewnić się, że są prawdziwe i nie są obraźliwe. W międzyczasie zachęcamy do udostępnienia tego artykułu.

Prosimy o sugestie, jak ulepszyć ten artykuł. Twoja opinia ma znaczenie!