Jak pobierać torrenty bezpiecznie i anonimowo: Poradnik 2025

- Krótki poradnik: Jak bezpiecznie pobierać torrenty w 3 prostych krokach

- Wskazówka: Korzystaj z VPN, aby pobierać torrenty bez śledzenia

- Niebezpieczeństwa związane z torrentingiem

- Najlepsze sposoby ochrony podczas pobierania torrentów 2025: Kompletny poradnik

- Jak pobierać torrenty bezpiecznie i anonimowo – dodatkowe wskazówki

- Jak pobierać z torrentów 2025: Najczęściej zadawane pytania

- Wnioski

Pobieranie i przesyłanie plików bez odpowiedniej ochrony wiąże się z ogromnym ryzykiem. Możesz bowiem narazić swoje urządzenie i dane osobowe na cyberzagrożenia, w tym złośliwe oprogramowanie, programy śledzące i hakerów.

Po obszernych testach znalazłam najlepsze sposoby na bezpieczne pobieranie z torrentów — jest to łatwiejsze, niż myślisz. Osoby trzecie zwykle śledzą użytkowników po IP, które staje się publicznie widoczne podczas pobierania torrentów. Ukrycie IP jest więc najszybszym sposobem na bezpieczne ściąganie z torrentów. Połączenie tego z zaufanym klientem torrent i programem antywirusowym może znacznie zmniejszyć szanse na uzyskanie przez osobę trzecią dostępu do twoich danych.

Uwaga. Pobieranie torrentów w większości krajów nie jest nielegalne, lecz pobieranie treści chronionych prawem autorskim narusza przepisy. Zespół vpnMentor nie popiera żadnych nielegalnych działań związanych z torrentami. Przed pobraniem jakiegokolwiek pliku zapoznaj się z prawem i przepisami dotyczącymi korzystania z torrentów w twoim kraju. Upewnij się, że ściągasz tylko pliki wolne od praw autorskich.

Krótki poradnik: Jak bezpiecznie pobierać torrenty w 3 prostych krokach

- Ukryj swój adres IP. Zmiana IP uniemożliwia osobom trzecim śledzenie aktywności użytkownika w sieci torrent i odkrycie jego tożsamości.

- Korzystaj z zaufanego klienta torrent. Wybierz protokół udostępniania P2P, taki jak BitTorrent, Deluge lub uTorrent. Dzięki nim nie musisz martwić się o zainfekowanie złośliwym oprogramowaniem lub inny niebezpieczny kod.

- Pobieraj treści wolne od praw autorskich. Przejdź do legalnej strony z torrentami, takiej jak IPTorents, i rozpocznij ściąganie.

Wskazówka: Korzystaj z VPN, aby pobierać torrenty bez śledzenia

VPN jest najprostszym sposobem na zachowanie bezpieczeństwa i anonimowości podczas korzystania z torrentów. Wirtualna sieć prywatna szyfruje połączenie i zastępuje adres IP użytkownika nowym, kierując ruch przez prywatną sieć serwerów. Chroni więc jego prywatność poprzez ukrycie tożsamości i aktywności online przed nieautoryzowanym dostępem hakerów i innych osób trzecich.

Wiele sieci VPN klasy premium posiada także wbudowane blokery reklam, modułów śledzących i złośliwego oprogramowania. Dzięki temu można cieszyć się torrentingiem bez irytujących (lub złośliwych) reklam i wyskakujących okienek. Dzielone tunelowanie jest kolejną przydatną funkcją w VPN — pozwala wybrać, które aplikacje przejdą przez tunel VPN, a które skorzystają ze zwykłego połączenia internetowego. Oznacza to, że uzyskasz dostęp do usług, takich jak lokalne aplikacje do dostarczania żywności, jednocześnie chroniąc swoją aktywność P2P z VPN.

Uwaga od redakcji: Przejrzystość jest jedną z podstawowych wartości vpnMentor. W związku z tym informujemy, że należymy do tej samej grupy właścicielskiej co ExpressVPN. Nie ma to jednak żadnego wpływu na proces oceny, który stosujemy.

Niebezpieczeństwa związane z torrentingiem

Pobieranie z torrentów może poważnie zagrozić twojemu urządzeniu i prywatności. Poniżej znajdziesz najczęstsze zagrożenia związane z pobieraniem lub przesyłaniem plików.

- Narażenie swojej tożsamości online. Gdy korzystasz z torrentów, twój adres IP staje się widoczny dla całego roju. Ułatwia to stronom trzecim kradzież danych osobowych, przeprowadzanie ataków DDoS lub stosowanie jeszcze gorszych praktyk.

- Złośliwe oprogramowanie i wirusy. Strony torrent często mogą hostować pliki zawierające złośliwe oprogramowanie i wirusy. Pobieranie takich torrentów naraża na niebezpieczeństwo zarówno twoje urządzenie, jak i dane osobowe.

- Monitorowanie i śledzenie. Dostawca usług internetowych (ISP) i inne podmioty monitorujące mogą z łatwością obserwować twoją aktywność internetową, jeżeli nie szyfrujesz swojego ruchu. Takie naruszenie prywatności może prowadzić do niepożądanego gromadzenia danych i profilowania użytkowników, głównie w celach reklamowych.

- Konsekwencje prawne. Przypadkowe pobranie treści chronionych prawem autorskim może skutkować działaniami prawnymi, w tym grzywną i procesem sądowym. Twój dostawca usług internetowych może również podjąć przeciwko tobie działania za naruszenie warunków świadczenia usług. Upewnij się, że przestrzegasz i znasz prawo obowiązujące w twoim kraju.

- Niższe prędkości. Niezabezpieczone pobieranie torrentów może sprawić, że dostawca usług internetowych ograniczy przepustowość łącza. W przypadku wykrycia torrentingu istnieje ryzyko, że ograniczy prędkość pobierania, co poskutkuje frustrująco niską prędkością połączenia.

Najlepsze sposoby ochrony podczas pobierania torrentów 2025: Kompletny poradnik

Krok 1: Chroń swoją prywatność z VPN

Podczas pobierania torrentów IP użytkownika jest często widoczne dla innych. Hakerzy i trolle internetowe często monitorują grupy torrent w celu identyfikacji IP innych użytkowników i obrania ich za cel. Mogą wykorzystać taki adres do włamania się do ich sieci lub rozpoczęcia ataków DDoS. Co gorsza, trolle mogą też fałszywie oskarżać ich o piractwo i próbować wyłudzić pieniądze.

Z uwagi na to, że adres IP staje się widoczny, dostawca usług internetowych może zobaczyć, że dana osoba pobiera torrenty i celowo ograniczyć jego prędkość lub zagrozić mu zawieszeniem konta. VPN ukrywa adres IP użytkownika i szyfruje dane, dzięki czemu nie da się prześledzić jego aktywności w sieci torrent. Wirtualne sieci prywatne klasy premium oferują również szybkie i przyjazne P2P serwery na całym świecie, co umożliwia szybkie ściąganie dużych plików.

Krok 2: Skorzystaj z niezawodnego klienta torrent

Aby bezpiecznie i skutecznie ściągać torrenty, niezbędny jest niezawodny klient torrent. Torrenty składają się z danych pochodzących z różnych lokalizacji i dlatego pliki te mogą czasami zawierać złośliwe oprogramowanie. Choć każdy klient torrent może zarządzać tymi plikami i łączyć je w jeden łatwy do pobrania plik, najlepsze z nich wyraźnie wskazują, które z nich zostały zweryfikowane jako bezpieczne i niezawodne.

Przy wyborze klienta torrent warto przede wszystkim kierować się łatwością jego obsługi, niewielką wagą i możliwością dostosowania go do własnych potrzeb. Powinien on umożliwiać przyzwoity stopień dostosowania i funkcjonalności oraz zapewniać ustawienia bezpieczeństwa w celu ochrony użytkownika. Oto polecane przeze mnie strony z torrentami:

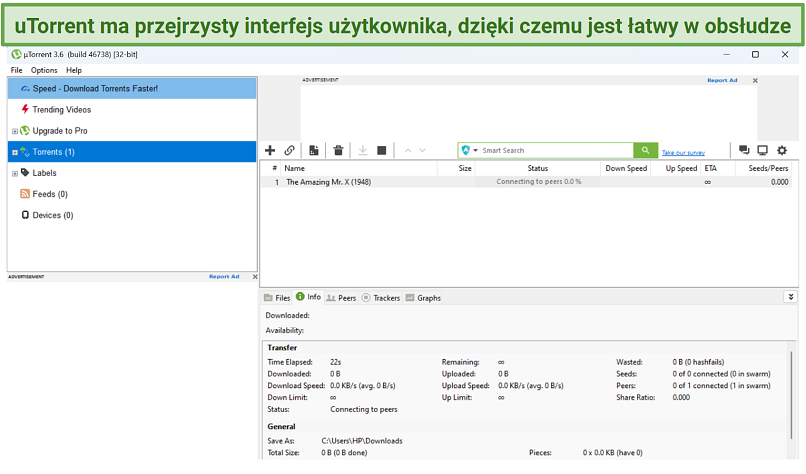

- uTorrent. Najpopularniejszy klient torrent z przejrzystym i prostym interfejsem w języku polskim. Umożliwia dostosowanie jego funkcji, lecz zawiera reklamy.

- BitTorrent. Posiada przyjazny dla użytkownika interfejs po polsku z funkcją przeciągnij i upuść, dzięki czemu jest idealny dla początkujących. Podobnie jak uTorrent, zawiera jednak reklamy.

- Deluge. Klient typu open source, kompatybilny z wieloma rozszerzeniami. Nie jest jednak najłatwiejszy w obsłudze.

- qBittorrent. Pozwala na wiele dostosowań, posiada polski interfejs użytkownika i jest wolny od reklam. Niestety, nie obsługuje rozszerzeń.

- Vuze. Nie jest to najlżejszy klient torrent, ale rekompensuje to ogromnym wyborem narzędzi i wtyczek oraz interfejsem, który można wyświetlać w języku polskim.

Podstawowy plan uTorrent jest darmowy, lecz ten płatny umożliwia streaming torrentów i konwersję plików

Podstawowy plan uTorrent jest darmowy, lecz ten płatny umożliwia streaming torrentów i konwersję plików

Najważniejszym ustawieniem klienta torrent jest przypisanie IP. Pozwala to na zatwierdzanie połączeń z określonych adresów IP przy jednoczesnym blokowaniu wszystkich innych. Gdy jesteś podłączony do VPN, możesz więc ustawić, by klient zatwierdzał tylko pliki torrent. Funkcja ta nie jest dostępna w każdym kliencie torrent, więc upewnij się, że korzystasz z takiego, który obsługuje przypisanie adresów IP.

Krok 3: Korzystaj z zaufanej strony torrent

W Internecie znajdziesz mnóstwo portali torrent, ale nie wszystkie z nich są bezpieczne. Korzystaj tylko z witryn, które priorytetowo traktują bezpieczeństwo i nie hostują złośliwych treści. Przed skorzystaniem z wybranej strony sprawdź opinie i oceny użytkowników, aby określić jej wiarygodność. Priorytetowe traktowanie zaufanych, dobrze znanych serwisów z torrentami minimalizuje ryzyko i gwarantuje pobieranie oryginalnych plików bez narażania bezpieczeństwa.

Oto niektóre bezpieczne strony torrent:

- IPTorrents

- The Pirate Bay

- YTS

- 1337x

- RARBG

- Limetorrents

Uwaga. Unikaj pobierania treści chronionych prawem autorskim z powyższych witryn, ponieważ jest to nielegalne.

Krok 4: Włącz oprogramowanie antywirusowe

Przed rozpoczęciem ściągania torrentów należy włączyć program antywirusowy na swoim urządzeniu. Pobieranie torrentów oznacza łączenie się z siecią peerów udostępniających części tego samego pliku. Połączenie peer-to-peer rozszerza ekspozycję, co zwiększa ryzyko połączenia się z kimś, kto może narazić nas na niebezpieczeństwo.

Antywirus skanuje pliki, co zapobiega przypadkowemu pobraniu szkodliwych treści. Zalecam wybranie programu ze skanowaniem w czasie rzeczywistym i automatycznymi aktualizacjami.

Krok 5: Pobieraj bezpieczne torrenty

Bezpieczne ściąganie z torrentów ma kluczowe znaczenie, ponieważ hakerzy mogą seedować (lub dystrybuować) pliki ze złośliwym oprogramowaniem. Upewnij się, że pobierasz tylko torrenty, które zostały zweryfikowane. Podczas wyszukiwania pliku w witrynie torrent można znaleźć wiele jego różnych wersji. Może to być mylące. Oto kilka kwestii, które należy wziąć pod uwagę, aby określić bezpieczeństwo pliku:

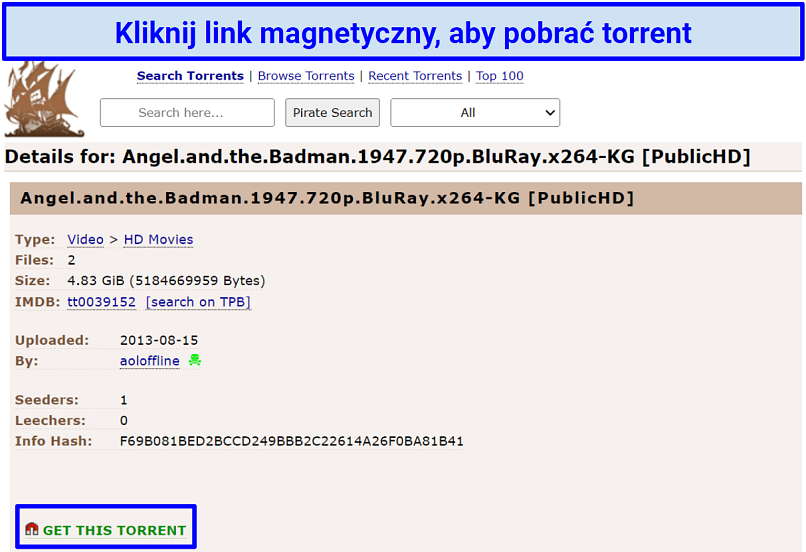

- Używaj linków magnetycznych zamiast plików torrent. Magnet link zawiera wszystkie informacje wymagane przez klienta torrent do pobrania dużych plików. Jest szybszy i wygodniejszy. Większość niezawodnych stron z torrentami oferuje linki magnetyczne.

uTorrent oferuje tylko linki magnetyczne

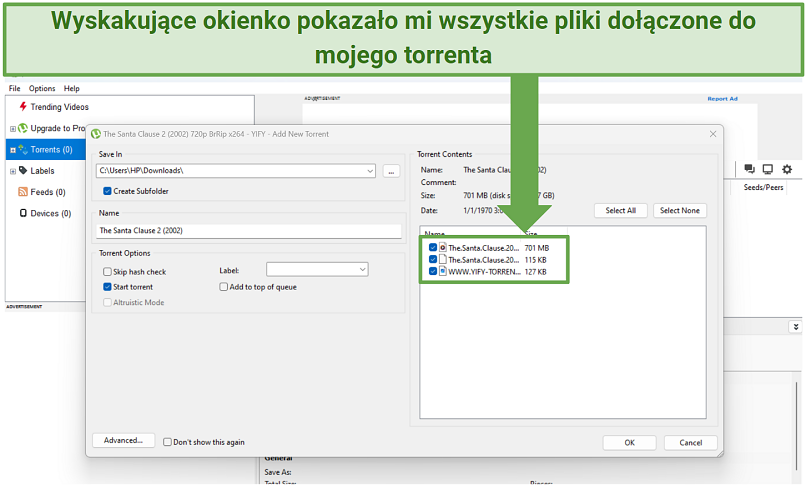

uTorrent oferuje tylko linki magnetyczne - Sprawdź torrent pod kątem niechcianych lub złośliwych plików. Po kliknięciu łącza magnetycznego w kliencie torrent pojawi się wyskakujące okienko, które pokaże zawartość pliku. Zawsze sprawdzaj te pliki, aby upewnić się, że nie ma w nich nic podejrzanego.

Wyskakujące okienko pokaże nawet więcej szczegółów w zależności od zawartości plików

Wyskakujące okienko pokaże nawet więcej szczegółów w zależności od zawartości plików - Skanuj pliki w poszukiwaniu złośliwego oprogramowania. Po ściągnięciu pliku zalecam uruchomienie go za pomocą programu antywirusowego. Przeskanuje on pobrane treści i powiadomi cię, jeśli będą zawierać złośliwy kod.

Jak pobierać torrenty bezpiecznie i anonimowo – dodatkowe wskazówki

Oprócz powyższych kroków możesz podjąć także dodatkowe, aby zagwarantować sobie jeszcze większe bezpieczeństwo podczas torrentingu:

- Szukaj dużej liczby seederów/leecherów. Seeder udostępnia pełną kopię pliku innym użytkownikom, podczas gdy leecher pobiera te pliki. Torrent z wieloma seederami i leecherami jest prawdopodobnie bezpieczniejszy i szybszy ze względu na jego regularną aktywność.

Pamiętaj, aby nie pobierać torrentów chronionych prawem autorskim i nie łamać prawa

Pamiętaj, aby nie pobierać torrentów chronionych prawem autorskim i nie łamać prawa - Przeczytaj opinie i komentarze. Koniecznie sprawdź komentarze, ponieważ możesz tam znaleźć ostrzeżenie przed niebezpiecznymi torrentami. Nie należy jednak w pełni na nich polegać, gdyż hakerzy czasami zostawiają fałszywe opinie, aby wzbudzić podejrzenia. Ponadto, jeśli komentarz zawiera bzdurny lub nieistotny tekst, najprawdopodobniej jest to wirus.

- Korzystaj z prywatnych stron z torrentami. Spróbuj skorzystać z prywatnych witryn z torrentami, ponieważ działają one na zasadzie zaproszeń i starannie moderują swoje pliki. Takie portale funkcjonują jak społeczność, w której użytkownicy udostępniają pliki tylko między jej członkami.

- Pobieraj pliki do środowiska piaskownicy. Jest to bezpieczny sposób sprawdzania plików pod kątem złośliwego oprogramowania bez narażania urządzenia. Można je utworzyć za pomocą programu typu Sandboxie lub maszyny wirtualnej, która działa jako oddzielny system operacyjny.

- Sprawdź typ pliku. Jeśli chcesz obejrzeć film, a format pliku torrent to.exe, z pewnością coś jest nie tak. Ponadto format.exe i.bat najprawdopodobniej zawierają wirusy.

- Sprawdź daty wydania. Jeśli np. widzisz torrent dla programu lub filmu, który nie został jeszcze wydany, prawdopodobnie jest fałszywy.

Najlepsze VPN do bezpiecznego pobierania torrentów 2025

- ExpressVPN: Rygorystyczna polityka braku logów oznacza, że podczas pobierania torrentów nie są przechowywane ani udostępniane żadne logi. Posiada również sieć serwerów TrustedServer, które opierają się wyłącznie na pamięci RAM i usuwają dane użytkownika przy każdym ponownym uruchomieniu serwera. Cała sieć 3 000 serwerów w 105 krajach jest przyjazna P2P, a ExpressVPN do tego oferuje 30*-dniową gwarancję zwrotu pieniędzy.

- CyberGhost: Serwery dedykowane do pobierania plików, aby łatwo i niezawodnie torrentować z dowolnego miejsca. Do tego szyfrowanie najwyższej klasy i wbudowany bloker reklam chronią dane przed hakerami, trackerami i złośliwym oprogramowaniem.

- Private Internet Access: Konfigurowalne ustawienia, które zapewniają zrównoważenie prędkości połączenia z bezpieczeństwem podczas pobierania torrentów, a bloker reklam MACE dodaje dodatkową warstwę zabezpieczeń.

Uwaga od redakcji: Bardzo cenimy sobie relacje z czytelnikami. W naszych działaniach kierujemy się przejrzystością i uczciwością, dokładając wszelkich starań, by zasłużyć na Wasze zaufanie. Jako portal podlegamy pod tę samą grupę właścicielską co część czołowych produktów w branży, które recenzujemy. Dotyczy to Intego, CyberGhost, ExpressVPN i Private Internet Access. Nie ma to jednak żadnego wpływu na nasz proces oceny, ponieważ stosujemy rygorystyczną metodologię testowania.

Jak pobierać z torrentów 2025: Najczęściej zadawane pytania

Czy pobieranie z torrentów jest legalne?

Tak, ale sprawdź przepisy obowiązujące w danym kraju. W większości przypadków torrenting treści chronionych prawem autorskim jest nielegalny. Nawet jeśli ściągasz treści nieobjęte prawami autorskimi, niektórzy użytkownicy mogą zgłosić cię do twojego dostawcy usług internetowych lub próbować cię szantażować. Dlatego zawsze przed pobraniem czegokolwiek zapoznaj się z legalnością torrentowania w swoim regionie.

Czy torrenty są bezpieczne, jeśli korzystam z VPN?

Tak — torrenting z VPN jest najbezpieczniejszym sposobem na pobieranie plików. Premium VPN szyfruje bowiem twoje dane i ukrywa adres IP, chroniąc cię przed złośliwymi stronami trzecimi i hakerami podczas torrentingu. VPN uniemożliwia komukolwiek odkrycie twojej tożsamości, przeprowadzenie ataku i szpiegowanie aktywności.

Czy zostanę przyłapany na pobieraniu torrentów, jeśli korzystam z VPN?

To zależy. Korzystanie z VPN podczas torrentingu zapobiega monitorowaniu użytkownika przez dostawcę usług internetowych i innych szpiegów. Choć VPN może pomóc w ochronie prywatności poprzez szyfrowanie aktywności internetowej użytkownika, dostawca usług internetowych może potencjalnie wykryć użycie VPN.

Zawsze upewnij się, że treści, które chcesz pobrać, nie są chronione prawami autorskimi. Angażowanie się w nielegalną działalność torrentową może skutkować konsekwencjami prawnymi, nawet jeśli korzystasz z VPN. Dlatego ważne jest, aby używać wirtualnej sieci prywatnej wyłącznie do celów zgodnych z prawem i przestrzegać przepisów dotyczących aktywności online obowiązujących w danym kraju.

Jak bezpiecznie ściągać torrenty i uniknąć śledzenia?

Ukrycie IP jest najprostszym sposobem na uniknięcie śledzenia podczas pobierania torrentów. Maskowanie prawdziwego IP chroni przed licznymi zagrożeniami internetowymi, np. cyberatakami, i umożliwia anonimowe ściąganie z torrentów. Zapobiega to również ograniczaniu przepustowości łącza przez dostawcę usług internetowych.

Jak działa udostępnianie plików P2P?

Udostępnianie plików P2P funkcjonuje jako wirtualna sieć, która umożliwia wielu użytkownikom dzielenie się plikami. Torrenting ujawnia jednak adres IP użytkownika innym stronom, które mogą go wykorzystać np. do kradzieży danych. Na szczęście istnieje kilka sposobów na bezpiecznie pobieranie z torrentów.

Gdy zażądasz ściągnięcia pliku z sieci P2P, każdy komputer współpracuje, aby przesłać go na twoje urządzenie. Pełne pobieranie jest zakończone po przesłaniu wszystkich części pliku. Zaletą tego procesu jest to, że można pobierać pliki szybciej niż z jednego serwera.

Czy darmowy VPN pozwala bezpiecznie pobierać torrenty?

Tak, ale nie jest to zalecane, ponieważ darmowy VPN może naruszać prywatność, bezpieczeństwo i zwalniać prędkość połączenia. Wielu bezpłatnych dostawców takiego oprogramowania może rejestrować aktywność użytkownika w Internecie i sprzedawać te informacje stronom trzecim, co naraża jego prywatność. Aby bezpiecznie ściągać torrenty, najlepiej wybrać renomowaną sieć VPN premium, która zapewnia wysokie prędkości pobierania, solidne zabezpieczenia i politykę braku logów.

Ponadto darmowy VPN nakłada rygorystyczne ograniczenia na ruch P2P lub może w ogóle na niego nie zezwalać. Choć płatne programy wiążą się z kosztami, zapewniają doskonałe zabezpieczenia, które są warte tej inwestycji.

Jak sprawdzić, czy IP jest ukryte przed pobieraniem z torrentów?

Możesz skorzystać z narzędzia do sprawdzania IP. Najpierw ukryj swój adres IP za pomocą serwera proxy, sieci VPN lub przeglądarki Tor, a następnie przejdź do darmowej strony wyświetlającej adres IP. Możesz bezpiecznie i anonimowo pobierać torrenty, jeśli twoje IP wskazuje na inny kraj niż ten, w którym rzeczywiście się znajdujesz.

Wnioski

W kilku prostych krokach można bezpiecznie pobierać torrenty bez śledzenia. Na początku musisz ukryć swoje IP. Dzięki temu uzyskasz dostęp i pobierzesz pliki, nie będąc widocznym dla innych użytkowników. Poza tym skorzystaj z niezawodnego klienta torrent, strony internetowej z torrentami i solidnego oprogramowania antywirusowego.

Twoje dane są widoczne dla witryn, które odwiedzasz!

Twój adres IP:

3.145.165.217

Twoja lokalizacja:

US, Ohio, Columbus

Twój dostawca Internetu:

Powyższe informacje mogą służyć do śledzenia Cię, kierowania reklam i monitorowania Twojej aktywności online.

Sieci VPN mogą pomóc w ukryciu tych informacji przed witrynami internetowymi, zapewniając ochronę przez cały czas. Polecamy ExpressVPN — VPN nr 1 wybrany spośród ponad 350 testowanych przez nas dostawców. Prowadzi szyfrowanie na poziomie wojskowym i ma funkcje prywatności, które zapewniają cyfrowe bezpieczeństwo, a ponadto — obecnie oferuje 61% zniżki. Nota wydawcy: ExpressVPN i ta strona należą do tej samej grupy właścicielskiej.

Prosimy o sugestie, jak ulepszyć ten artykuł. Twoja opinia ma znaczenie!