Czy Blockchain i Bitcoin są naprawdę niezmienne?

Zamierzamy przyjrzeć się głębiej pojęciu blockchain, w jaki sposób ma on zastosowanie do Bitcoina, a także czy jest niezmienny, czy też nie. Udostępnij

Kiedy mówimy o technologii blockchain, niezmienność jest następną rzeczą, która się pojawia w dyskusji. Istnieją różne poglądy na ten temat, ale kiedy się do niego przychodzi, wszyscy szukają odpowiedzi na jedno pytanie - czy blockchain i Bitcoin są niezmienne ? Krótką odpowiedzią jest - Tak, blockchain i Bitcoiny nie mogą być zmieniane. Rozwinięciem tematu jest to, że nadal musisz znać przyczyny tej odpowiedzi, aby zrozumieć jej konsekwencje.

Przed zagłębieniem się w tym temacie należy zrozumieć podstawy technologii blockchain. Jednak nie zajmiemy się nawet podstawowymi informacjami technicznymi, ponieważ jest to temat rozległy sam w sobie. Zatem co to jest blockchain? Wiele osób traktuje jako tożsame terminy blockchain i Bitcoin, ale to nie jest to samo. Blockchain to pojęcie, pomysł. Bitcoin jest pierwszą i najważniejszą implementacją tego pomysłu. Na szczycie blockchain mogą być inne różne implementacje, które nie są związane z Bitcoin. Istotnie, postępy w innych obszarach, takich jak inteligentne umowy, rozliczenia międzybankowe itp. mogą być bardziej interesujące niż Bitcoin.

W istocie, blockchain to tylko rozdzielone księgi. W przeciwieństwie do wspólnych paradygmatów, w których istnieje centralny zaufany organ do kontrolowania rzeczy, blockchain zapewnia sieć, w której nie ma pojedynczego punktu zarządzającego. Nie ma potrzeby "zaufania" komukolwiek, ponieważ sam system sprawia, że prawie nikt nie może przejąć nad nim kontroli. Taka decentralizacja jest naprawdę potężna i przez to atrakcyjna dla zwykłych ludzi.

Bitcoin to krypto-waluta oparta na blockchain, która nie jest regulowana przez nikogo. Transakcje są natychmiastowe, nakładana jest niewielka opłata związana z samą transakcją, co czyni ją bardzo popularnym rozwiązaniem w przypadku płatności na całym świecie. Nie ma jednak wewnętrznej wartości waluty, ponieważ nie jest ona oparta o nic. Jej wartość uzależniona jest wyłącznie od tego, jak wiele osób chce nią płacić i bezpośrednio wiąże się z liczbą zaufanych osób w systemie. Dlatego też widzisz, że cena Bitcoin spada, gdy pojawiają się negatywne wiadomości związane z blockchain. (Możesz przeczytać więcej na temat Bitcoin tutaj.)

Teraz, co to jest niezmienność i dlaczego warto o nią dbać? Ogólnie rzecz biorąc, niezmienność odnosi się do czegoś, czego nie można zmienić po utworzeniu. Ci, którzy są zaznajomieni z kwestiami programowania wiedzą o znaczeniu niezmiennych obiektów. W kontekście blockchain, niezmienność ma podobne znaczenie, ale jednak znacznie szersze. Aby wyjaśnić, dlaczego jest to tak ważne, porozmawiajmy konkretnie biorąc o przykładzie w postaci Bitcoin.

Transakcje Bitcoin - które dzieją się na całym świecie - są w rzeczywistości przechowywane w sposób rozproszony przez sieć, z wieloma kopiami informacji krążącymi wokół. Jest to dosłownie łańcuch bloków połączonych ze sobą. Teraz, jeśli te bloki byłyby zmienne, to byłoby także możliwe, aby jakiś złośliwy człowiek zmieniał historię transakcji w locie i stał się super bogaty po prostu zmieniając same zapisane rekordy. Dlatego też niezmienność bloków jest tak ważna. Przyjrzyjmy się szczegółom:

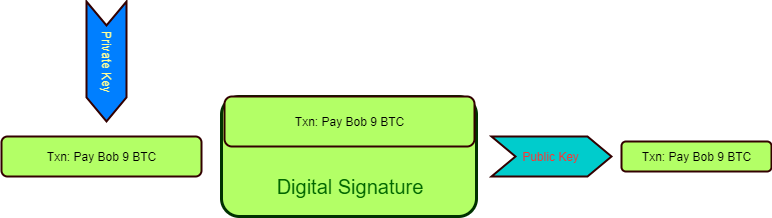

Aby rozpocząć nową transakcję, nadajesz wiadomość z informacjami o transakcji, np. "Płatność 9 BTC dla Boba". Ale skąd świat wie, że to Ty, a nie ktoś inny jest inicjatorem tej transakcji? Z tego właśnie powodu oprogramowanie / portfel Bitcoin, którego używasz tworzy unikatowy podpis cyfrowy za pomocą Twojego prywatnego klucza, który jest znany tylk Tobie (Twojemu systemowi) i unikatowy dla każdej transakcji. Inne osoby będą używać odpowiedniego klucza publicznego do deszyfrowania tej wiadomości. Poniższy schemat wyjaśnia przepływ na wysokim poziomie:

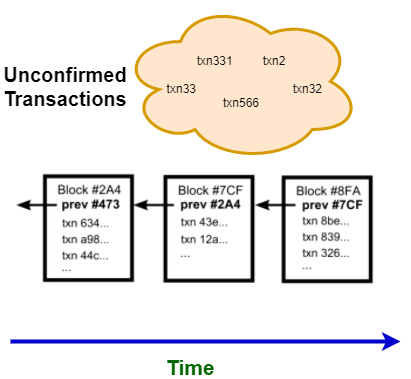

Jednak ponieważ transakcja przebiega za pośrednictwem sieci i komputerów, którym nie można ufać, w jaki sposób upewnić się, że wiadomość pozostaje niezmienna, a ktoś inny nie zmienia jej szczegółów? Sposób w jaki działa podpis cyfrowy oznacza, że jeśli wiadomość zostaje zmieniona, to unieważnia w ten sposób cały podpis, a zatem każdy wie, że została ona naruszona. Następnie transakcja przechodzi do puli niepotwierdzonych transakcji. Osoby uczestniczące w sieci Bitcoin odbierają niektóre z tych transakcji i próbują dodać je do istniejącego bloku. Aby dodać tę transakcję, trzeba dokładnie rzecz biorąc rozwiązać zadanie matematyczne (SHA256 Hash). Znalezienie rozwiązania tego zadania wymaga sporo czasu, co stanowi bardzo ważną cechę w infrastrukturze Bitcoin, jak zobaczymy później. Teraz niech wielu ludzi spróbuje rozwiązać to zadanie. Ten, kto jest w stanie je rozwiązać, najpierw dodaje tę transakcję do istniejącego bloku i otrzymuje w zamian niewielką część Bitcoina jako nagrodę. Poniżej przedstawiono schemat, który to wyjaśnia. Zauważ, że ostatnia transakcja zawiera wskaźnik do starszej transakcji tworzącej blok.

Ze względu na charakter infrastruktury Bitcoin może istnieć wiele części blockchain zawierających sprzeczne informacje. Skąd wiesz, której z nich ufać? Zasadą jest, że dłuższa część jest tą, której należy zaufać, a krótszy blok powraca do puli niepotwierdzonych transakcji. Dlatego po dokonaniu transakcji pojawia się okres zamrożenia, bo ten początkowy okres jest na ogół ryzykowny i niepotwierdzony. Niektóre portfele oznaczają taką transakcję na czerwono, aby wskazać na to samo.

Teraz nasze pytanie ponownie się pojawia. Czy blok jest naprawdę niezmienny? Czy złośliwy atak może zmienić blok na korzyść atakującego? Odpowiedź brzmi: nie jest niezmienny w 100% , ale podejście matematyczne, omawiane wcześniej sprawia, że jest to prawie niemożliwe . Aby atakujący mógł odnieść sukces, musi utworzyć łańcuch bloków, który jest dłuższy niż już istniejący. Rozkład i czasochłonność tego procesu sprawiają, że w praktyce nie jest to wykonalne.

Ale co z już zakceptowanym blokiem? Czy jest on podatny na modyfikacje? Tak, ale znowu, ponieważ węzły są rozproszone, wymagałoby to od napastnika przejęcia kontroli nad dużą liczbą komputerów w sieci. Rachunek prawdopodobieństwa, wymaga, aby atakujący przejął kontrolę nad 51% komputerów i stąd nazwa " atak 50%" . Ale logicznym argumentem byłoby to, że jeśli ktoś ma kontrolę nad tak ogromną liczbą komputerów, korzystniejsze byłoby zarabianie Bitcoina przez kopanie i granie fair, a nie zwykłe oszustwo .

Tak więc w sumie byłoby słusznie stwierdzić, że blockchain jest prawie niezmienny , o ile jest duża liczba uczestników w systemie. Ale ważne jest także, aby zrozumieć powód, ponieważ niektórzy ludzie są wręcz paranoiczni pod tym względem, więc lepiej znać zasadę działania.

Zostaw komentarz

Dziękujemy za komentarz, %%name%%!

Sprawdzamy wszystkie komentarze w ciągu 48 godzin, aby upewnić się, że są prawdziwe i nie są obraźliwe. W międzyczasie zachęcamy do udostępnienia tego artykułu.

Prosimy o sugestie, jak ulepszyć ten artykuł. Twoja opinia ma znaczenie!