6 sposobów, aby chronić się przed ustawą CLOUD

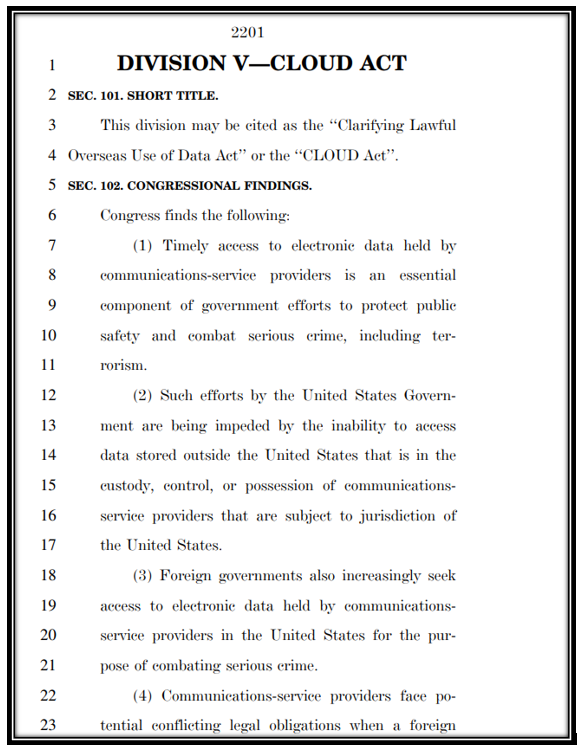

Prywatność w Internecie została poważnie zagrożona pod koniec marca 2018 r., kiedy to uchwalono ustawę o nazwie Clarifying Lawful Overseas Use Data (CLOUD) w pobliżu końca liczącej sobie 2 232 strony ustawy budżetowej.

Ustawa CLOUD nigdy nie została poddana pod głosowanie w Kongresie USA, a nawet poddana przeglądowi. Zamiast tego wpadła na stronę 2201 listy wydatków o wartości 1,3 biliona dolarów, która została przegłosowana jako jeden akt prawny.

Jednak reperkusje ustawy CLOUD zmieniają sposób, w jaki urzędnicy państwowi mogą uzyskać Twoje dane. Daje to amerykańskim i zagranicznym rządom możliwość żądania danych nawet bez nakazu.

Nie obawiaj się, nie trać nadziei, na vpnMentor opracowaliśmy listę rzeczy, które możesz zrobić, aby pomóc zachować swoją prywatność i pozostać anonimowym w Internecie.

Czym jest ustawa CLOUD?

Zatem czym dokładnie jest ta prywatność, która szkodzi ustawodawstwu tak, że Kongres odczuł potrzebę wciśnięcia jej w niepowiązaną ustawę, aby osiągnąć swój cel?

Wszystko zaczęło się kilka lat temu, kiedy toczył się pozew o śledztwo w sprawie obywatela Irlandii. Rząd Stanów Zjednoczonych otrzymał nakaz aresztowania i wezwał Microsoft do ujawnienia danych przechowywanych na irlandzkich serwerach firmy. Microsoft odmówił przekazania informacji, twierdząc, że serwery nie mają siedziby w Stanach Zjednoczonych i dlatego firma nie jest zobowiązana do przestrzegania tego nakazu. Sprawa przeciągnęła się na cztery lata.

Przewijając do dnia dzisiejszego, teraz zgodnie z nową ustawą CLOUD, rząd USA nie potrzebuje już nakazu, a Microsoft musi zastosować się do żądania i przekazać dane. Firma Microsoft już uznała, że nie ma potrzeby kontynuowania walki w tej sprawie, a zatem przekaże dane władzom.

W ustawie istotne są dwa główne postanowienia:

- Zezwolenia udziela się każdemu organowi ścigania, od lokalnej policji po agencje federalne, w celu uzyskania dostępu do "zawartości tradycyjnej lub elektronicznej oraz wszelkich zapisów lub innych informacji" niezależnie od miejsca przechowywania danych, pod warunkiem, że firma ma siedzibę w Stanach Zjednoczonych. Zostanie ona wtedy zmuszona do przekazania danych, nawet jeśli serwer znajduje się w obcym kraju.

- Prezydent Stanów Zjednoczonych będzie mógł zawrzeć "umowy wykonawcze" z innymi krajami, umożliwiając im dostęp do danych przechowywanych poza USA, bez należytego procesu. Dane te można następnie wykorzystać wobec obywateli USA, mimo tego, że zostały zebrane bez nakazu.

Ta ustawa jest raczej przerażająca dla obywateli, ponieważ narusza Twoją prywatność.

Wyobraźmy sobie, że zagraniczny rząd bada jednego ze swoich obywateli i żąda dostępu do jego danych w sieci społecznościowej, takiej jak Facebook. Facebook będzie zobowiązany do przekazania wszystkich informacji, w tym informacji o obywatelach USA.

Obcy rząd będzie wówczas w stanie przekazać wszystkie dane swoim amerykańskim odpowiednikom, bez konieczności uzyskania jakiegokolwiek nakazu.

Możesz przeczytać całą ustawę CLOUD tutaj - po prostu przejdź do strony 2201.

Co możesz zrobić?

Nie jesteśmy gotowi zrezygnować z naszego prawa do prywatności i mamy nadzieję, że Ty też nie. Zebraliśmy więc listę wskazówek, które mogą pomóc Ci w ochronie Twoich danych przed różnymi rządami. Ta lista zawiera alternatywy dla popularnych witryn i usług, które zalecamy zacząć używać, aby zachować anonimowość.

-

Zawsze korzystaj z VPN

Pierwszym krokiem do ochrony prywatności jest zakup wysokiej jakości VPN i upewnienie się, że usługa jest włączona podczas przeglądania.

Korzystanie z VPN jest kluczowym elementem łamigłówki, jeśli chodzi o ochronę prywatności w Internecie, ponieważ maskuje Twój adres IP, co czyni Cię zasadniczo niewidocznym w Internecie. Będzie także używać różnych protokołów bezpieczeństwa do szyfrowania danych, co uniemożliwi rządowi zrozumienie informacji, które mogą o Tobie zebrać. Możesz przeczytać więcej na temat tego, co VPN może zrobić dla Ciebie tutaj.

Nie wszystkie VPN są sobie równe, więc upewnij się, że VPN, którego używasz, ma zabezpieczenie przed wyciekiem, politykę bezwzględnego braku rejestrowania aktywności i znajduje się w kraju, który nie jest częścią przymierza Pięciu Oczu (lub 14 Rozszerzonych Oczu). Zdecydowanie zalecamy skorzystanie z usługi ExpressVPN, która znajduje się na Brytyjskich Wyspach Dziewiczych lub CyberGhost z siedzibą w Panamie. Obaj dostawcy VPN mają świetne protokoły bezpieczeństwa i udowodnili, że nie logują żadnych danych.

-

#DeleteFacebook

Wiarygodność Facebooka ogromnie spadła w ciągu ostatnich kilku miesięcy, od kiedy ujawniane są kolejne szczegóły dotyczące skandalu z firmą Cambridge Analytica. Niedawno ogłoszono, że dane ponad 87 milionów użytkowników Facebooka zostały nieprawidłowo użyte.

Dane z Facebooka są dosłownie kopalnią złota dla funkcjonariuszy organów ścigania, którzy chcą znaleźć haka na potencjalnego podejrzanego. Czyjeś lajki, znajomi, grupy, czaty i posty z pewnością mogą być użyte jako dowód, i wydaje się logiczne, że śledczy zwracają się do Facebooka o dane tego typu. Wraz z uchwaleniem ustawy CLOUD zdobycie takich informacji będzie szybkie i łatwe. Jedynym rozwiązaniem jest opuszczenie tego giganta mediów społecznościowych i jak najszybsze usunięcie konta na Facebooku.

-

Pozbądź się Dropboxa

DropBox może być największym graczem w przestrzeni wymiany plików, ale daleko mu do najbezpieczniejszych serwisów tego typu. W ciągu ostatnich kilku lat firma była nękana przez kilka poważnych naruszeń dotyczących bezpieczeństwa.

Jeśli cenisz sobie prywatność, stwórz konto w SpiderOak, który to serwis został poparty przez samego Edwarda Snowdena. Pomimo tego, że znajduje się w Stanach Zjednoczonych, użytkownicy SpiderOaka nie mają powodu, aby obawiać się, że rząd będzie czytał ich dokumenty w najbliższym czasie. Nawet jeśli ujawnią swoje serwery, wszystkie pliki są szyfrowane i tylko użytkownik kontroluje klucze pozwalające odblokować pliki.

-

Unikaj przechowywania danych w chmurze

Chmura, której nie należy mylić z ustawą CLOUD, ma kilka wspaniałych cech. Ułatwia dostęp do plików w dowolnym miejscu i na wielu urządzeniach. Wadą jest to, że dokumenty, zdjęcia lub dane osobowe są dostępne na wielu serwerach. Dzięki nowej ustawie CLOUD każdy organ ścigania może potencjalnie uzyskać te informacje, nie wymagając nakazu.

Jeśli musisz już korzystać z chmury, znajdź usługę taką jak Tresorit, która obejmuje szyfrowanie typu end-to-end i znajduje się poza terenem USA oraz w kraju, który nie jest częścią sojuszu Pięciu Oczu. Jeśli zamierzasz uniknąć przechowywania danych w chmurze, zalecamy szyfrowanie dokumentów za pomocą VeraCrypt, który tworzy zaszyfrowane kopie zapasowe na dysku lokalnym.

-

Zamień swoje konto Gmail na ProtonMail

Czy możesz sobie wyobrazić, że otrzymasz e-mail od starego kolegi ze studiów, a z tego powodu wszystkie Twoje e-maile zostaną przekazane rządowi, aby mógł on je sobie przeczytać. To może się zdarzyć, jeśli korzystasz z Gmaila, poczty Yahoo lub dowolnej innej wiodącej bezpłatnej usługi poczty e-mail. ProtonMail jest całkowicie anonimowy; nie ma tutaj danych osobowych potrzebnych do utworzenia konta. Firma nie zapisuje adresów IP, a cała komunikacja e-mail jest szyfrowana za pomocą szyfrowania end-to-end.

Truskawką na torcie jest firma, która znajduje się w Szwajcarii i dlatego chroniona jest przez surowe szwajcarskie przepisy dotyczące prywatności. Twórcy ProtonMaila opracowali także Proton VPN, który jest solidnym VPN mogącym zintegrować się z TORem i zapewnia bardzo wysoki poziom anonimowości. Przeczytaj naszą pełną recenzję Proton VPN tutaj.

-

Unikaj wyszukiwarki Google

Google, wraz z Microsoftem, Apple i Facebookiem, są wielkimi zwolennikami ustawy CLOUD, co oznacza, że z wielką przyjemnością oddadzą Twoje dane, jeśli zgłoszenie dotrze do ich biura. Google prawdopodobnie zna Cię lepiej niż Ty sam. Kto wie, jakie szalone rzeczy mógłbyś szukać, gdy byłeś pijany pewnego wieczora? Czy naprawdę chcesz, aby te informacje zostały przekazane lokalnemu rządowi?

Podczas gdy Google zdecydowanie jest najpopularniejszą wyszukiwarką, istnieją jednak alternatywy o wysokiej jakości, takie jak StartPage, która daje Ci wyniki Google, ale z dodatkowymi warstwami bezpieczeństwa i prywatności. DuckDuckGo, to kolejna wspaniała alternatywa, ponieważ nie przechowuje żadnych danych użytkownika, a zatem nie ma nic wartościowego do przekazania w przypadku złożenia wniosku.

Ochrona prywatności jest trudna, ale możliwa

Coraz trudniej jest pozostać anonimowym w Internecie, ale dzięki prawodawstwu, takiemu jak ustawa CLOUD, jeszcze ważniejsze staje się zatarcie własnych śladów.

Nie sugerujemy, aby całkowicie odłączyć się od sieci i nosić przysłowiową czapkę z folii aluminiowej. Po prostu zachowaj ostrożność i zastosuj niezbędne środki ostrożności. Pierwszym krokiem jest zdobycie VPN, która ochroni Twoją anonimowość i pozwoli Ci na swobodę pozostawania w Internecie bez obawy, że zostaniesz podsłuchany. Przeczytaj nasze recenzje i znajdź dla siebie najlepszą sieć VPN, aby chronić swoją prywatność.

Prosimy o sugestie, jak ulepszyć ten artykuł. Twoja opinia ma znaczenie!