Jak chronić dane, gdy połączenie VPN zostanie przerwane?

Ok, więc jeśli nadal jesteś na etapie wyszukiwania idealnej usługi VPN lub już przez pewien czas takowej używasz, to dowiesz się zaraz, że uznajemy jedną istotną cechę za "decydującą" i zawsze jej szukamy: to stabilne połączenie.

Nawet jeśli nigdy wcześniej nie korzystałeś z VPN, na pewno miałeś już do czynienia niestabilnym połączeniem Wi-Fi - przerywającym płynność pracy. Zdarza się. Jednak utracenie połączenia VPN jest zupełnie inną sprawą. Wszakże jaki jest sens wykorzystania sieci VPN, jeśli połączenie z serwerem zostaje przerwane - ponowne przesyłanie cennych, prywatnych danych przez Twojego usługodawcę internetowego? To prawie tak, jakbyś w ogóle nie miał VPN.

Poczujesz ulgę, gdy się dowiesz, że istnieje kilka metod do ochrony i zabezpieczenia się przed tym prawie nieuchronnym scenariuszem. Zatem przed kolejnym kolejnym kolejnym dostępem do programów typu torrent lub odpalenia Netflixa musisz upewnić się, że gdy Twój VPN zawiedzie, to gdy Twój przepływ danych się skończy - zamiast zacząć płynąć w postaci nieszyfrowanej przez serwery Twojego dostawcy Internetu.

Niezależnie od tego, czy korzystasz z systemu Windows, Mac czy Linux, dostępne są dla Ciebie następujące rozwiązania:

-

Wybierz VPN zawierający wyłącznik awaryjny ("kill switch""

Jest to nieceniony pomocnik dla początkującego lub niezorientowanego użytkownika, który woli uniknąć potencjalnie czasochłonnego zadania dostosowywania ustawień na swoim komputerze. Wyłącznik awaryjny VPN zwany także 'Kill switch', kiedyś praktycznie niewystępujący na rynku, jest dziś jednym z najważniejszych cech oferowanych przez dostawców VPN.

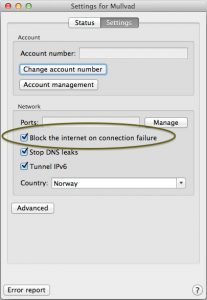

Wbudowany do wielu aplikacji VPN, wyłącznik awaryjny jest tak prosty, jak sprawdzanie pola - czasem może mieć inną nazwę (np. w Mullvad). Daje Ci to absolutną pewność, że niezależnie od tego, co się zdarzy, żaden ruch nie wyjdzie z Twojego komputera, jeśli sieć VPN nie będzie dostępna. Niektóre programy nawet próbują ponownie nawiązać połączenie - to wygodna funkcja dodatkowa, jeśli planujesz być z dala od komputera przez długi czas.

Tak więc jeśli Twoja obecna usługa VPN nie zawiera tej niezłej funkcji, to być może nadszedł czas na zmianę usługodawcy na inną firmę, która wie, jak dbać o swoich klientów.

Oto lista najlepszych firm, które wdrożyły wyłącznik awaryjny do swojego oprogramowania:

Użytkownicy torrentów powinni używać VUZE (Windows, OSX)

Ten przyjazny VPNom klient torrent ma możliwość sprawdzenia, czy korzystasz z sieci VPN. Vuze troszczy się o Ciebie tak bardzo, że nawet wyświetli komunikat ostrzegawczy, który umożliwi Ci korzystanie z klienta przez VPN. Dzięki Vuze.

Kliknięcie opcji "Tak" spowoduje automatyczne skonfigurowanie tej funkcji. Jeśli nie, to nie ma problemu - można to ręcznie ustawić.

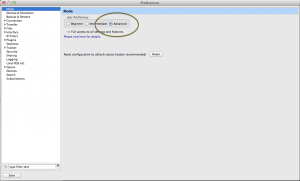

- Przejdź do menu Tools >> Options. Kliknij‘Advanced’ pod etykietą: ‘User Proficiency’

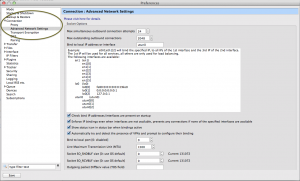

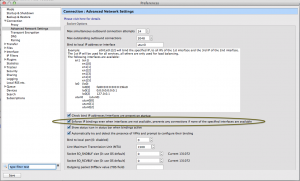

- Teraz kliknij Connection >> Advanced Network Settings

- Przejrzyj listę po prawej stronie i wybierz adres IP odpowiadający Twojej sieci VPN.

- Skopiuj i wklej nazwę interfejsu w pole ‘Bind to local IP address or interface’

- Teraz kliknij na ‘Enforce IP bindings…’

Będziesz wiedział, czy Twój ruch torrent kierowany jest przez VPN, gdy ikona routingu, w prawym dolnym rogu, zmieni kolor na ZIELONY. Po padnięciu połączenia VPN wszystkie procesy też się zatrzymują. Phi. Ikona może potrzebować kilku sekund, aby nadrobić zaległości, ale pozostaje pewność, że żadne dane nie wyciekną, gdy sieć VPN przestanie być dostępna.

-

Pobierz VPNetMon – tylko dla użytkowników systemu Windows

Jeśli Twój obecny dostawca sieci VPN lub ten, ku któremu się skłaniasz nie oferuje wbudowanego wyłącznika awaryjnego, nie martw się. VPNetMon jest bardzo dobrym, użytecznym darmowym oprogramowaniem przeznaczonym wyłącznie dla użytkowników Windows, przeznaczonym do automatycznego zamykania programów, które uzyskują dostęp do internetu po utracie połączenia VPN. Chociaż trzeba ręcznie go skonfigurować, to jest bardzo prosty w użyciu.

Zademonstrujmy, jak to działa:

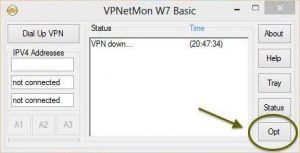

- Pobierz VPNetMon stąd, wypakuj i uruchom.

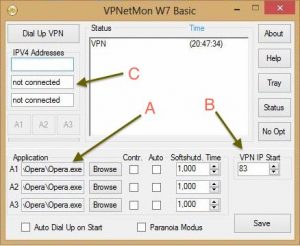

- Teraz kliknij opt. Teraz możesz wybrać dokładnie, które programy powinny zostać zamknięte, gdy utracone zostanie połączenie VPN (A).

- Wpisz pierwsze dwie cyfry Twojego adresu IP w sieci VPN (znajduje się on w sekcji ‘IPV4 Address boxes’) w polu ‘VPN IP Start’ box (B).

- Zrób test ręcznie odłączając się od sieci VPN. Jeśli widzisz wszystkie programy zamknięte, to dobrze zrobiłeś - stworzyłeś swój własny niestandardowy wyłącznik awaryjny.

- Upewnij się, że uruchomisz każdy program, którego chcesz używać za pomocą programu VPNetMon.

- Teraz, gdy połączysz się z siecią VPN, zobaczysz, że Twój adres IP wyświetlany jest na zielono w jednym z dolnych pól ‘IPV4 addresses’ (C).

-

Wypróbuj VPN Check – dla Windows i Linuxa

Kolejny program monitorujący - tym razem użytkownicy Linuksa zostali także zaproszeni na imprezę. Podobnie jak VPNetMon, to proste, ale skuteczne oprogramowanie gwarantuje, że wszystkie programy (np. BitTorrent) zostaną automatycznie zamknięte, gdy połączenie VPN zostanie przerwane.

Jest to oprogramowanie niezależne, które może być używane w połączeniu z innymi programami VPN, ale działa najlepiej przy użyciu OpenVPN z dostawcami, którzy nie oferują własnego wyłącznika awaryjnego.

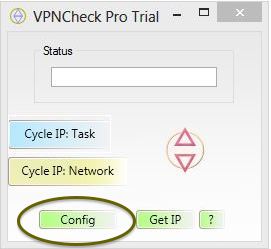

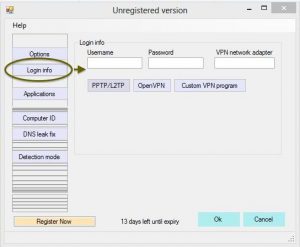

- Pobierz tutaj wersję darmową lub pro [ http://www.guavi.com/vpncheck_free.html ]. Po pobraniu i otwarciu kliknij 'config.' Jeśli używasz systemu Windows, możesz wprowadzić swoją nazwę użytkownika VPN i hasło, aby połączyć się z istniejącym dostawcą konta.

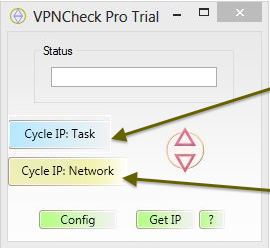

- Wybierz, które programy chcesz zamknąć, jeśli sieć VPN zostanie rozłączona, klikając przycisk ‘Cycle IP Task.’ Będziesz mógł zdecydować, czy tylko te programy zostaną zamknięte, czy też nawet całe połączenie internetowe zostanie zdezaktywowane, jeśli sieć VPN przestanie działać.

‘Loop time (sec)’ oznacza jak często program będzie sprawdzał, czy połączenie VPN jest aktywne. Zrzut ekranu pokazuje "2", więc program sprawdzi połączenie co 2 sekundy.

Podsumowanie

Bez względu na Twoją aktywność online - torrenty, streaming, pobieranie - jest jeden obszar, na którego ignorowanie nie można pozwolić sobie, a dzięki tym darmowym i zróżnicowanym metodom nie ma powodu, aby umożliwić na wycieki danych do swojego dostawcy usług internetowych.

Wdrożenie własnego wyłącznika awaryjnego może wymagać ręcznego nakładu pracy, ale nawet skomplikowane rozwiązanie jest lepsze niż w ogóle jego brak. Choć jest to ulga w problemach, to jednak warto sprawdzić dostawców usług VPN oferujących teraz tę opcję jako wbudowany mechanizm - oszczędzając tym samym czas, pieniądze i stres. Wyłącznik awaryjny jest ostateczną tarczą dla dzisiejszych wojowników o swoją prywatność.

Prosimy o sugestie, jak ulepszyć ten artykuł. Twoja opinia ma znaczenie!