Kompletny poradnik: Proxy vs VPNs vs Tor – Zrozumienie różnic

Istnieje wiele powodów, aby korzystać z internetowych narzędzi do ochrony prywatności i anonimowości podczas przeglądania stron internetowych, pobierania lub przesyłania strumieniowego danych. Jak to się często mówi, „zakrywamy wizerunek" podczas korzystania z oprogramowania Torrent lub by uzyskać dostęp do serwisu Netflix z obcego kraju podczas podróży.

Wybór właściwego rozwiązania (lub rozwiązań) dla Twoich potrzeb może być trudny, szczególnie jeśli nie jesteś ekspertem ds. prywatności i szyfrowania online.

Czy korzystasz z VPN? Być może bardziej opłacalne jest korzystanie z pewnego rodzaju serwera proxy, zwłaszcza, że wiele z nich jest dostępnych za darmo? Jeśli tak, jakiego typu proxy powinieneś używać? A może Twoje potrzeby nie mogą być pokryte przez VPN lub proxy, a Ty powinieneś współdzielić swoje połączenie z innymi użytkownikami w sieci Tor? Aby podjąć właściwą decyzję, ważne jest zrozumienie podstawowych różnic technicznych między tymi usługami.

Czym są serwery proxy?

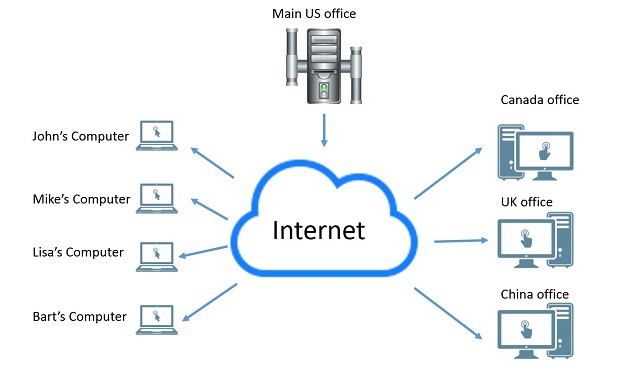

Serwery proxy lub w tym przypadku konkretnie "otwarte serwery proxy" można opisać jako proste wirtualne "potoki" dla ruchu internetowego w drodze do serwera docelowego. Do wspomnianego serwera (i routerów po drodze) ruch pojawi się jako ruch przychodzący z adresu serwera proxy, a Twoje IP i działanie są rejestrowane (lub nie) na samym serwerze proxy.

Istnieją dwa główne typy otwartych serwerów proxy, które mają zastosowanie dla potrzeb prywatności i anonimowości online: serwery HTTP Proxy i SOCKS.

Serwery proxy HTTP

Najprostszym i najbardziej podstawowym typem serwera proxy jest WWW Proxy. Wszystko, co trzeba zrobić, to przekierować ruch internetowy (HTTP i HTTPS) z klienta (przeglądarki) na hosta (serwer obsługujący stronę, do której chcesz uzyskać dostęp), skutecznie ukrywając przy tym swój adres IP jako źródłowy dla Twojego ruchu w sieci.

Zalety

- Ponieważ te serwery obsługują tylko żądania HTTP, są zwykle szybsze niż darmowe usługi VPN lub serwery proxy SOCKS

- Mnogość darmowych usług proxy sprawia, że otwarte darmowe serwery proxy są wyjątkowo opłacalnym wyborem dla prostych anonimowych celów przeglądania sieci

Minusy

- Żaden ruch nie jest szyfrowany

- Ograniczenie tylko do ruchu WWW

- Bezpłatne serwery proxy mogą stanowić poważne zagrożenie dla bezpieczeństwa.

Kiedy należy korzystać z serwera WWW Proxy?

Jeśli określona witryna internetowa jest zablokowana w Twoim kraju lub jest niedostępna (z przyczyn technicznych) za pośrednictwem usługodawcy internetowego, serwer proxy może być pomocny w uzyskaniu tymczasowego (aczkolwiek powolnego i niezabezpieczonego) dostępu do wspomnianej witryny.

Serwery proxy SOCKS

Nieco bardziej zaawansowane i dużo rzadsze niż podstawowe WWW Proxy, serwery te rozszerzają swoje możliwości na usługi inne niż przeglądanie stron internetowych.

Zalety

- Obsługa ruchu innego niż HTTP, takiego jak ruch SMTP, FTP i Torrent

Minusy

- Cierpią z powodu takich samych problemów z zabezpieczeniami jak serwery proxy sieci WWW

- Wolniejsze niż HTTP (sieciowe) serwery proxy

Kiedy należy używać serwera proxy SOCKS?

Ponieważ ruch nie jest szyfrowany, nie zalecamy korzystania z poczty e-mail za pośrednictwem bezpłatnego serwera proxy SOCKS. Możesz jednak użyć go do uzyskania dostępu do serwerów FTP, które nie są dostępne z Twojego Adresu IP lub do grania w gry turowe lub jednoosobowe na serwerach międzynarodowych. Gry w czasie rzeczywistym są prawie niemożliwe z powodu opóźnień spowodowanych przez dodatkowe "zwężenie" w trakcie podróży ich danych przez globalny Internet.

Czym są VPN?

VPN (Virtual Private Networks) to nie tylko proste "potoki", ale także zaszyfrowane tunele o wyrafinowanych możliwościach prywatności i bezpieczeństwa, które potrafią coś znacznie więcej niż tylko ukrywać Twój adres IP . Gdy klient VPN na urządzeniu jest połączony z serwerem VPN, cały ruch jest szyfrowany w różnym stopniu złożoności i bezpieczeństwa.

Zalety

- W pełni zaszyfrowane bezpieczeństwo i prywatność połączeń

- Elastyczny i niezawodny

Minusy

- Do uzyskania pełnej funkcjonalności i niezawodności niezbędne jest płatna usługa

- Bezpłatna wersja może być wolna

Kiedy należy korzystać z usługi VPN?

Jeśli szukasz niezawodnej anonimowości i bezpieczeństwa online, VPN to najlepszy wybór. Ta niezawodność wiąże się z kosztami, ale często lepiej jest zapłacić pieniędzmi, niż w inny nieprzyjemny sposób.

Czym jest Tor?

Tor, skrót od The Onion Router , jest doskonałym i popularnym narzędziem do anonimowego przeglądania i pobierania z Internetu, wraz z usługą VPN lub bez niej. Działa to poprzez stworzenie w pełni zaszyfrowanej siatki użytkowników, którzy w zasadzie dzielą się swoją przepustowością i adresami IP między sobą, przyczyniając się w ten sposób do zwiększenia lokalnej mocy obliczeniowej, aby sieć była szyfrowana.

Za pomocą protokołu Tora można szyfrować i zapewniać anonimowość całego ruchu sieciowego, instalując lokalnego klienta Tora lub po prostu przeglądając Internet za pomocą oprogramowania Tor Browser.

Zalety

- Szyfrowanie wielowarstwowe

- Dostęp do niepublicznych witryn "Deep Web"

- Darmowe korzystanie z usługi

Minusy

- Bardzo powolny ze względu na wszystkie warstwy szyfrowania, więc nie jest przydatny do przesyłania strumieniowego, kodowania lub audio

- Korzystanie z Tora może oznaczać Cię czerwoną flagą, czyli godnego bliższego zainteresowania się przez organizacje rządowe, nawet jeśli nie robisz nic nielegalnego

Kiedy powinienem używać Tora?

Aby zwiększyć bezpieczeństwo (przy prędkościach zbliżonych do dial-up), Tor może być używany w połączeniu z VPN, aby zaoferować kolejną warstwę prywatności i anonimowości potrzebnej do korzystania z newralgicznych treści lub publikowania ich.

Tor jest często wykorzystywany przez dziennikarzy, działaczy, pracowników zajmujących się prawami człowieka i informatorów, zwłaszcza tych, którzy mieszkają lub pracują w krajach z ograniczeniami dostępu do Internetu.

Werdykt

Właściwe dla Ciebie rozwiązanie prywatności i bezpieczeństwa online zależy w dużym stopniu od oczekiwanego zadania: strumieniowania treści, gier, anonimowego dostępu do sieci lub czegoś zupełnie innego.

Proxy oferują ograniczone rozwiązanie, a bezpłatne mogą narazić Twoją prywatność. Tor jest elastycznym bezpłatnym rozwiązaniem, ale nie bez własnych unikalnych niedociągnięć .

Można bezpiecznie powiedzieć, że serwery VPN są lepsze od serwerów proxy. Są nie tylko wysoce niezawodne i bezpieczne, ale dlatego, że są najlepsze w tym, co robią. Ponieważ Twoja anonimowość w Internecie znacznie się poprawia, są jeszcze lepszym sposobem na ominięcie blokad nałożonych przez dostawców usług internetowych i blokowania przez rząd określonych witryn.

Jedynym powodem, dla którego ktokolwiek wybrałby serwer proxy zamiast VPN (dla czegokolwiek poza zwykłymi przeglądarkami internetowymi) jest niechęć lub niemożność zapłacenia za usługę VPN o wysokiej jakości. Warto wziąć pod uwagę, że usługi VPN nie są tak drogie, jak się wydaje, i mogą kosztować nawet 10 USD miesięcznie.

Kliknij tutaj, aby poznać nasze najlepsze (i najtańsze) sieci VPN.

Zostaw komentarz

Dziękujemy za komentarz, %%name%%!

Sprawdzamy wszystkie komentarze w ciągu 48 godzin, aby upewnić się, że są prawdziwe i nie są obraźliwe. W międzyczasie zachęcamy do udostępnienia tego artykułu.

Prosimy o sugestie, jak ulepszyć ten artykuł. Twoja opinia ma znaczenie!